La vulnérabilité « Dirty Frag » découverte début mai 2026 secoue le monde de la cybersécurité en permettant une escalade de privilèges locale vers root sur presque tous les systèmes Linux. Cette faille critique, touchant les modules kernel esp4, esp6 et rxrpc, rappelle Dirty Pipe et Copy Fail par son exploitation du page cache.

Introduction

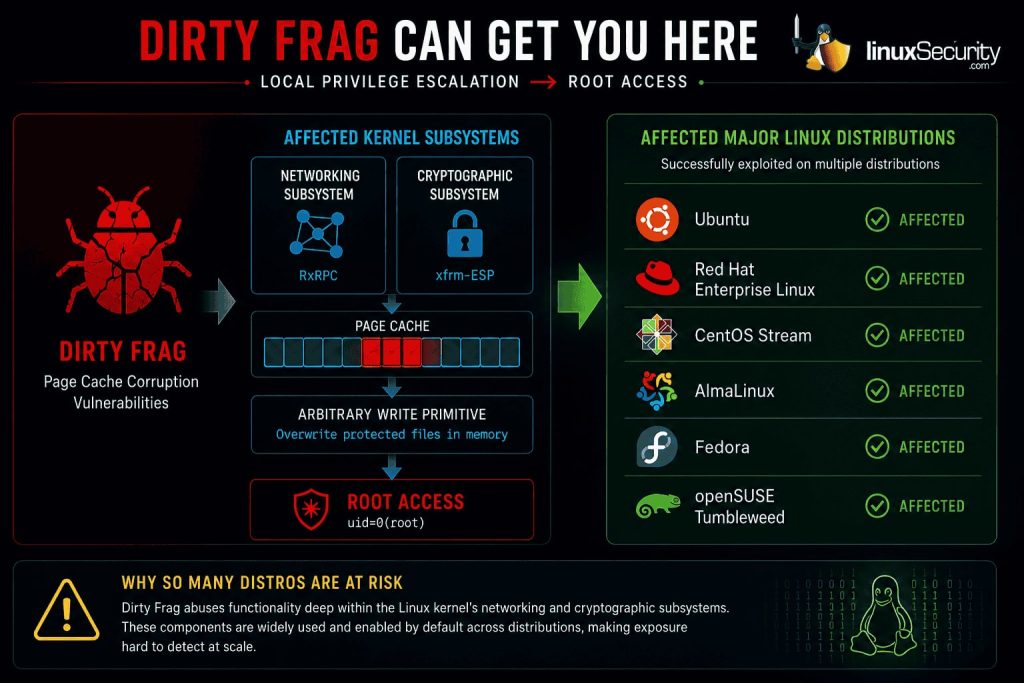

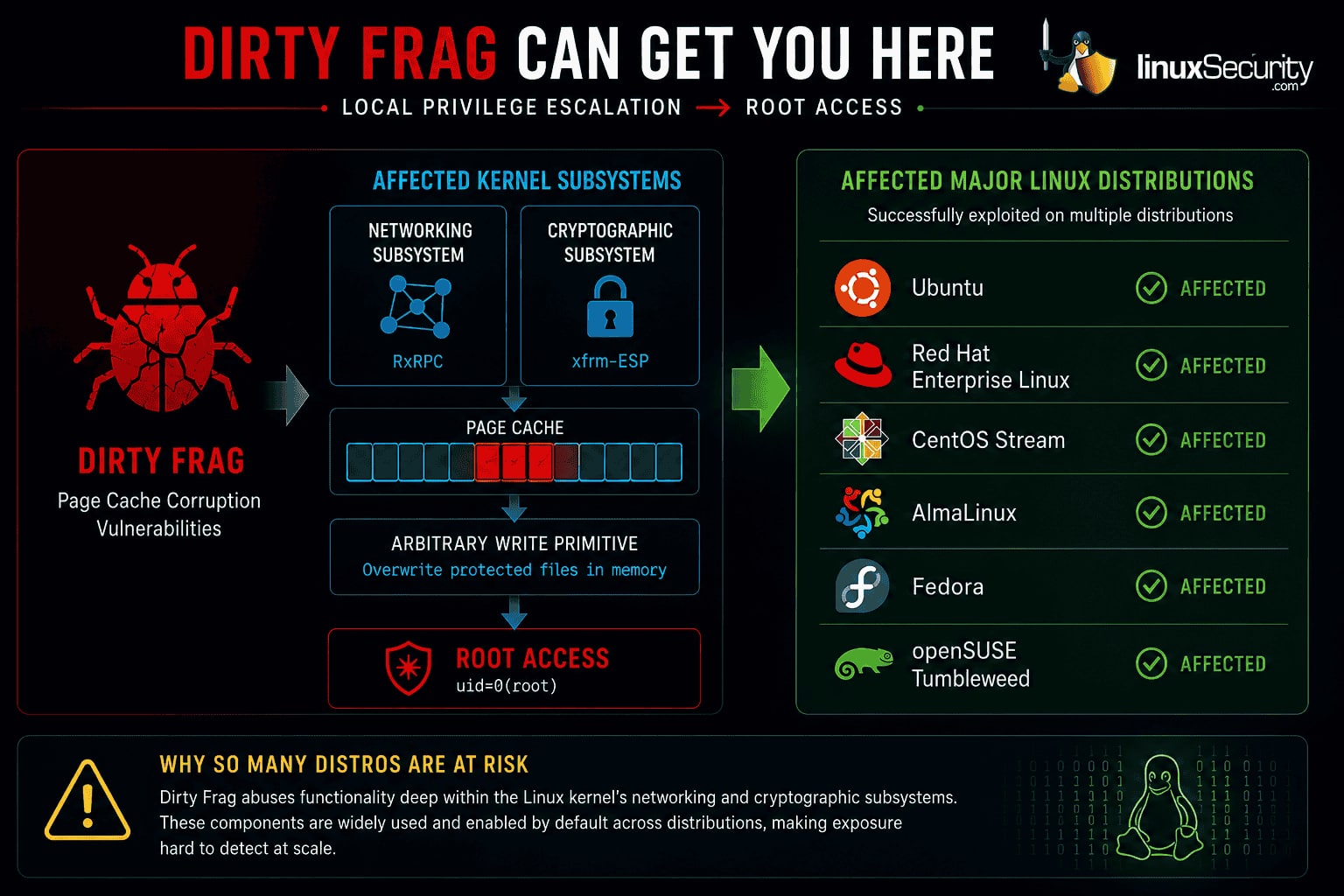

Dévoilée le 7 mai 2026, Dirty Frag (CVE-2026-43284 et CVE-2026-43500) est une chaîne de vulnérabilités zero-day dans le noyau Linux qui permet à un utilisateur non privilégié d’obtenir un accès root. Découverte par un chercheur en sécurité, elle affecte toutes les distributions majeures comme Ubuntu, RedHat, Debian, Fedora et CentOS, remontant potentiellement à 2017. Dans un contexte où Linux domine les serveurs, clouds et IoT, cette brèche expose des millions de systèmes à des attaques post-compromis dévastatrices, particulièrement en offensive security où l’escalade de privilèges est une étape clé.

Cette image illustre le flux d’attaque de Dirty Frag, montrant comment les hackers exploitent les modules kernel pour contourner les protections.

Faits Clés de la Vulnérabilité

Dirty Frag exploite des failles dans la gestion des fragments mémoire du kernel Linux, via les protocoles IPSec (esp4/esp6) et rxrpc (AFS). Un attaquant local manipule le page cache pour écrire des données arbitraires en kernel space, menant à une escalade fiable sans race conditions. Microsoft et Orca Security confirment des exploits in-the-wild limités, avec des tentatives de su suspectes observées sur des serveurs d’entreprise.

Les distributions confirmées vulnérables incluent Ubuntu, Debian, RedHat, Fedora, openSUSE, AlmaLinux et CentOS. Aucune preuve de vol massif de données n’est rapportée, mais le risque est élevé en cloud où un foothold initial (via credentials compromises ou conteneurs vulnérables) mène directement au contrôle total. Le chercheur note que l’exploit est plus fiable que les précédents, avec des PoC publics circulant rapidement.

Analyse Technique et Contexte Offensive

En offensive security, Dirty Frag est un game-changer pour les pentesters et red teamers. Traditionnellement, l’escalade sur Linux repose sur des races ou des configs spécifiques ; ici, un simple utilisateur local root sans patch. L’attaque chaîne esp4/esp6 pour corrompre la mémoire kernel, puis rxrpc pour l’exécution privilégiée, similaire à CopyFail (CVE-2026-31431).

Pour les admins, les mitigations incluent des patches kernel urgents (disponibles pour Ubuntu et RedHat), désactivation des modules esp/rxrpc si inutiles, et surveillance des logs pour des escalades su anormales. En GRC, cela souligne l’urgence de l’audit kernel et des mises à jour automatisées, surtout post-Log4Shell ou MOVEit.

Implications pour les Organisations

Les entreprises françaises, fortement dépendantes de Linux pour serveurs et AWS, doivent prioriser les patches. Une compromission initiale via phishing ou une vulnérabilité web mène à root, facilitant les attaques ransomware, exfiltration des données ou du lateral movement. Coût potentiel : des millions en downtime, comme vu avec ChipSoft récemment.

No responses yet